Ce système d’exploitation sécurisé permet aux #activistes, aux #lanceursdalerte ou aux #journalistes d’investigation de protéger leurs #donnéespersonnelles.

Différents niveaux de sécurité, une plus grande indépendance et des codes couleur. Le système d’exploitation #Qubes est un outil sécurisé de haut vol à destination des personnes désireuses de protéger leurs #données personnelles. Il a reçu l’appui d’#EdwardSnowden. Sa fondatrice, la développeuse #JoannaRutkowska, a opéré un important travail de simplification pour rendre cet OS hautement performant abordable pour le plus grand nombre. À la différence des systèmes d’exploitation les plus connus, comme Android ou iOS, il revient toutefois à l’utilisateur de définir lui-même le niveau de sécurité de ses différentes activités, pour mieux les cloisonner et les rendre inattaquables par la suite.

Partitionner son activité numérique

Sur Qubes, la vie numérique de l’utilisateur est découpée en différentes rubriques. À chacune d’entre elles, une couleur différente. «L’utilisation de Qubes a été simplifiée au maximum», explique Benjamin Sonntag, cofondateur de la #QuadratureduNet, une association de défense des droits et libertés des citoyens sur Internet. «Chaque utilisateur est amené à attribuer une couleur à chacune de ses activités, en fonction du niveau de #sécurité requis. Une personne choisissant d’attribuer le vert à son activité la plus sécurisée verra donc apparaître les rubriques liées à cette activité dans un cadre à la bordure verte», indique-t-il.

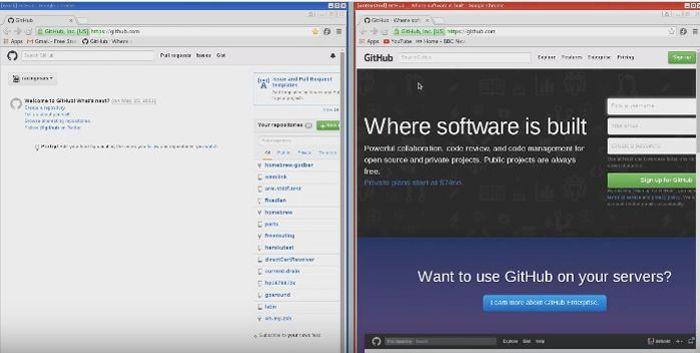

De quoi donner lieu à ce genre d’interface:

Le fait de cloisonner ainsi ses #activitésnumériques sert deux objectifs. Chaque rubrique faisant l’objet d’une protection différente, un assaillant se verra dans l’impossibilité d’accéder en une seule fois à l’ensemble des données de l’utilisateur. Si ce dernier parvient à pirater un navigateur, pour y analyser les sites consultés ou récupérer des données de l’internaute, il ne pourra par exemple pas accéder à un coffre-fort avec données PGP et clés de cryptographie, ou aux documents d’analyse et de discussion avec des groupes, sans devoir reprendre l’opération de zéro. Le cloisonnement des activités permettra également de les isoler pour ne plus leur donner accès au Web, ou alors seulement via Tor ou via un VPN.

lire sur lefigaro.fr

- Par Elsa Trujillo – Publié